雷锋网 (大众号:雷锋网) 音讯,5月22日,腾讯科恩实验室对外发布了宝马多款不同车型上的14个通用平安破绽,这些破绽可以经过物理接触和近程无接触等方式触发,据其官方博客泄漏,目前一切破绽细节和攻击办法均已失掉宝马官方确认。

重点剖析汽车暴露在内部的攻击面

据其官方博客引见,研讨始于2017年1月,实验室对多款宝马汽车的车载信息文娱零碎(Head Unit)、车载通讯模块(T-Box)和车载中心网关(Central Gateway)的硬件停止研讨后,把重点放在了移动互联网在带来全新社交体验的同时,也或多或少使人们产生了依赖。移动互联网使网络、智能终端、数字技术等新技术得到整合,建立了新的产业生态链,催生全新文化产业形态。剖析汽车暴露在内部的攻击面(包括GSM网络、BMW近程效劳、BMW互联驾驶零碎、近程诊断、NGTP协议、蓝牙协议、USB以及OBD-II接口),经过对宝马多款车型的物理接触和近程非接触式攻击,证明可以近程破解车载信息文娱零碎、车载通讯模块等,获取CAN总线的控制权。

目前,科恩实验室曾经向宝马报告了破绽和攻击链的详细细节,并提供了技术剖析及相关修复建议。

破绽攻击链

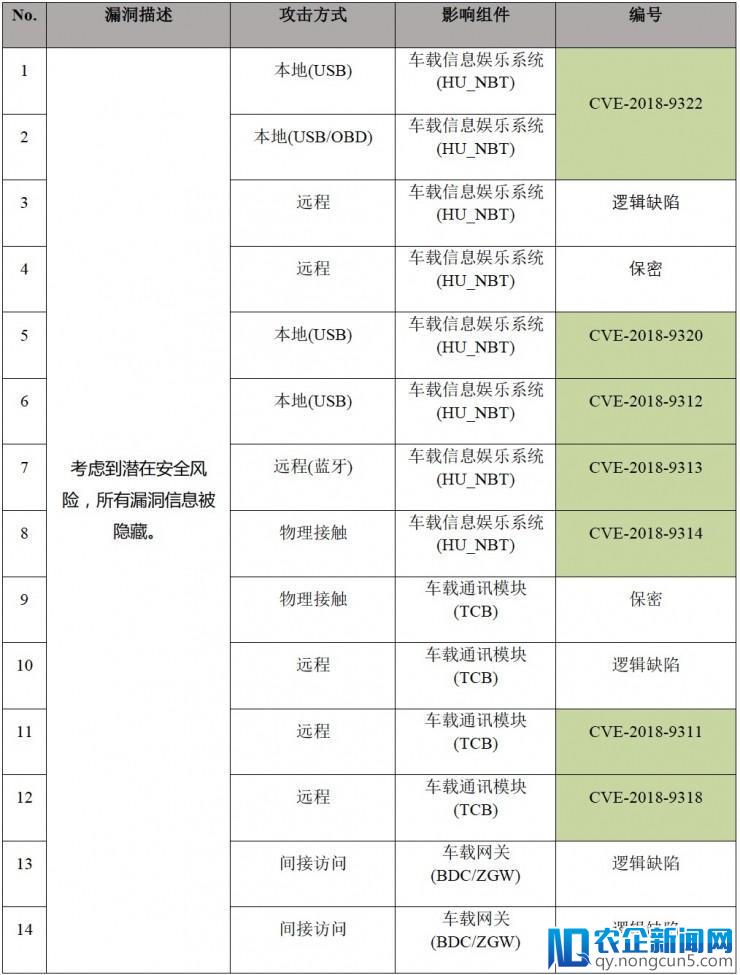

科恩实验室完成破解车载通讯模块和信息文娱零碎后,经过进一步剖析,组合应用这些平安破绽完成了完好的本地攻击链和近程攻击链。

据引见,本地和近程攻击链的最终目的都是完成从车载网关向不同 CAN 总线(例如: PT-CAN、K-CAN)发送诊断命令来影响车上的电子控制单元(ECU), 进而影响车辆功用。

▲本地攻击链

▲近程攻击链

影响范围

破绽次要存在于宝马车载信息文娱零碎(Head Unit)、车载通讯模块(T-Box)和车载中心网关(Central Gateway)三大模块中,基于实验经历,车载信息文娱零碎中的破绽可以影响宝马多款车型,包括i系、X系、3系、5系、7系等,而车载通讯模块中的破绽影响自2012年以来的一切搭载该模块的宝马车型。

据悉,一切可以经过蜂窝网络发起的攻击,宝马已于2018年3月开端修复措施,这些措施已在4月中旬经过宝马配置文件更新功用对外推送更新。

其他的平安缓解措施宝马正在研发中,后续会经过可选的软件平安补丁方式,车主可以经过宝马官方维修渠道获取。

关于详细的破绽细节,科恩实验室方案在2019年正式对外发布包括一切破绽细节的宝马平安报告。

信息来源: 腾讯科恩实验室

。