因用户隐私成绩,Facebook 连日来不断处于风口浪尖。

6月1日,据外媒 bleepingcomputer 报道,由于局部阅读器的 CSS 破绽,歹意的第三方网站异样可以搜集 Facebook 的用户信息,如用户的团体材料图片和名字等。

不过这次的锅,得 Firefox、Chrome 等阅读器来背。

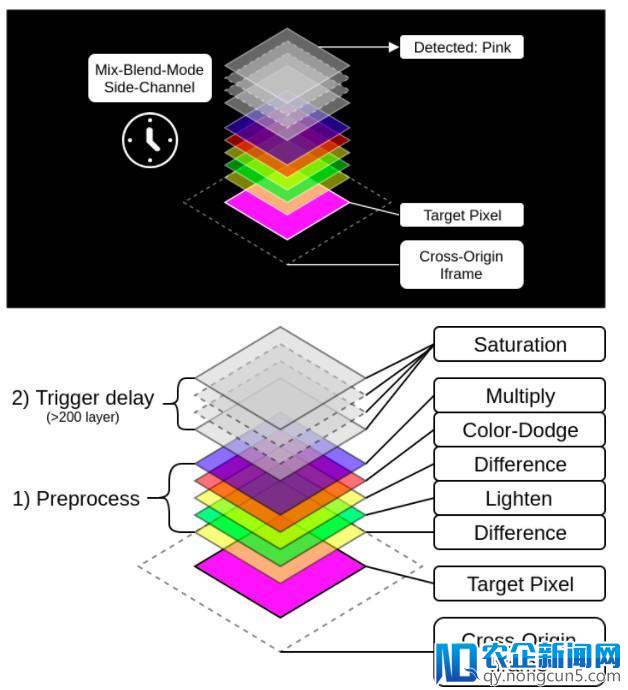

这个破绽来自于 2016 年推出的一个规范 Web 功用,是 CSS 层叠款式表( Cascading Style Sheets )规范中引入的一项新功用,该功用称为“mix-blend-mode”混合形式,经过 iframe 将 Facebook 页面嵌入到第三方网站时分,可以泄露可视内容(也就是像素)。

据平安人员剖析,此举可以协助一些广告商将 IP 地址或广告配置文件链接到真实的人身上,从而对用户的在线隐私构成严重要挟。

据悉,CSS混合形式功用支持16种混合形式,并且在Chrome(自v49)和Firefox(自v59以来)中完全支持,并局部受Safari支持(自v11 开端在 iOS 和 v10.3上)。

在最新发布的研讨中,来自瑞士谷歌的平安工程师 Ru高端智能装备、新一代信息技术、新能源、新材料、新制造、新零售、新技术、生物制药等新的产业集群正在迸发活力;创新驱动、科技支撑、知识产权转化、技术转移等新的动能正在超越旧的动力,新经济成为支撑经济发展的重要力量。slan Habalov 与平安研讨员 DarioWeißer 一同曝光了攻击者如何滥用CSS3混合形式从其他站点获取隐私信息。

该技术依赖于诱运用户拜访攻击者将 iframe 嵌入到其他网站的歹意网站。在他们所举的例子中,Facebook的社交小部件中的两个嵌入式 iframe 中招 ,但其他网站也容易遭到这个成绩的影响。

Habalov和Weißer表示,依据出现整个DIV堆栈所需的工夫,攻击者可以确定用户屏幕上显示的像素颜色。

正常状况下,攻击者无法拜访这些 iframe 的数据,这是由于阅读器和近程站点中施行的反点击劫持和其他平安措施,允许其内容经过 iframe 停止嵌入。

在线发布的两个演示中,研讨人员可以检索用户的Facebook称号,低分辨率版本的头像以及他喜欢的站点。

在实践的攻击中,大约需求20秒来取得用户名,500毫秒来反省任何喜欢/不喜欢的页面的形态,以及大约20分钟来检索Facebook用户的头像。

攻击很容易掩盖,由于iframe可以很容易地移出屏幕,或隐藏在其他元素上面。

研讨人员报告称,苹果的Safari阅读器、微软 Internet Explore r和 Edge 阅读器还未受影响,由于它们还没有完成规范“mix-blend-mode”形式功用。

雷锋网 (大众号:雷锋网) VIA bleepingcomputer

。