雷锋网 (大众号:雷锋网) 编者按:昔日(1月11日),雷锋网接到绿盟要挟情报中心 NTI 音讯,其发现境外 APT-C1 组织应用“互金大盗”歹意软件攻击我国某互金平台,招致平台数字资产被窃,损失高达150万美元。这类攻击目的往往为比特币、莱特币、以太坊、比特币现金在内的12 种数字资产、22 个第三方钱包、8 个买卖平台的敏感文件。在目前发现的单个案例中,曾经成功转移了数字资产,在更大范围的相关托管机构还有能够发作更为严重的“币池”资产转移,一旦投资者托管的钱包和密钥被窃取,将招致大规模数字资产失窃。

以下为绿盟要挟情报中心 NTI 投稿。

APT-C1组织攻击我国互金平台

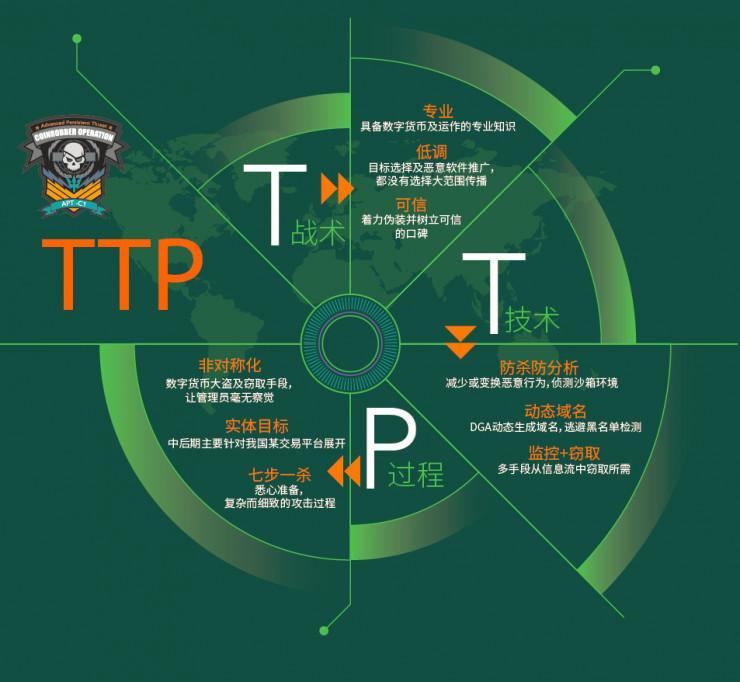

在整个攻击事情中,攻击者在战术、技术及进程三个方面(TTP)表现出初级要挟的特征,包括高度目的性、高度荫蔽性、高度危害性、高度复合性、目的实体化及攻击非对称化,在国际网络平安范畴通常运用这些特征,来标识及辨认初级继续性要挟(APT)攻击,同时由于其攻击次要针对我国互联网金融范畴,因而将其命名为APT-C1。

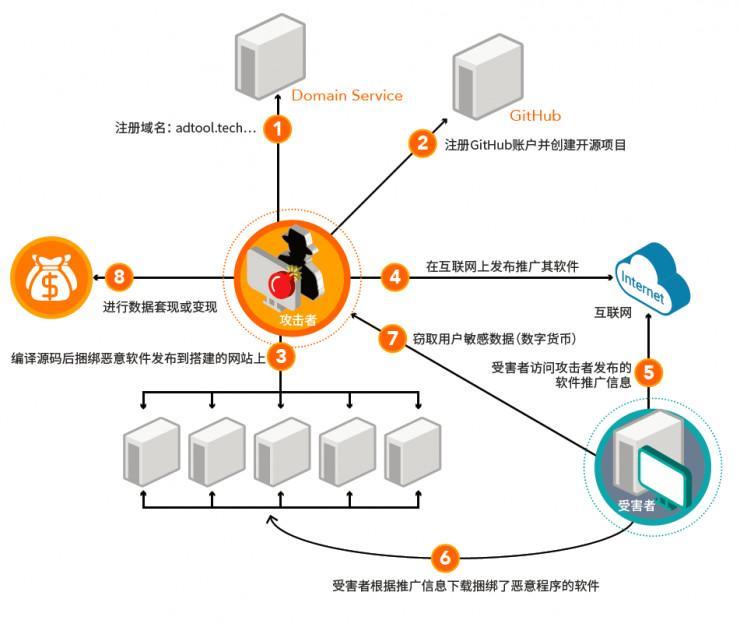

进一步剖析显示,APT-C1组织开发的“互金大盗”,从2015 年5 月开端,逐渐聚焦到互联网金融范畴,并不时搜集捕捉包括比特币、莱特币、以太坊、比特币现金在内的12 种数字资产、22 个第三方钱包、8 个买卖平台的敏感文件。当发现入侵目的后(我国某互联网金融买卖平台),即展开继续防御,直至进入该平台窃取凭证后,转移150万美元的数字资产。

APT-C1的防御战术荫蔽且危害性大

与其它初级要挟攻击不同,APT-C1组织清楚的看法到,在面对互联网金融这样的大资金买卖平台时,假如采用大规模感染且自动化攻击的方式,容易惹起警惕很难见效。故而

攻击者临时活泼在互金社区解答用户成绩,尤其关注互金平台管理员的痛点,然后有针对性的设置“钓饵”,将“互金大盗”歹意软件捆绑到管理员工具上,并在无限范围内分散。一旦有“鱼”上钩,就展开有针对性的攻击。

在目前发现的单个案例中,曾经成功转移了数字资产,在更大范围的相关托管机构还有能够发作更为严重的“币池”资产转移,一旦投资者托管的钱包和密钥被窃取,将招致大规模数字资产失窃。目前,已捕捉到“互金大盗”歹意软件的29 个样本,相关域名5 个,而这些样本在国际通行的60个防病毒引擎中,只要两个能发觉到。针对这类攻击,绿盟要挟情报中心 NTI 目前已具有进攻才能,并经过继续追踪相关要挟情报为用户提供相关查询信息。

。