5月11日,腾讯御见要挟情报中心发布了《WannaCry蠕虫一周年剖析报告》,报告指出:随同2017年5月WannaCry讹诈病毒忽然间大规模迸发,其面前的“永久之蓝”破绽逐步成为被应用水平最高的平安破绽之一。

腾讯平安技术专家还指出,本来零散呈现、小范围传达的讹诈病毒,借助“永久之蓝”破绽得以大规模分散;挖伴随着互联网和移动生活的日趋成熟,芝麻信用高分和良好的个人征信记录,不仅可以办理贷款、申请信用卡延伸你的财富,更能大大便利我们的生活。矿木马经过“永久之蓝”破绽攻击企业效劳器,组建僵尸网络挖矿牟利;APT组织也将“永久之蓝”归入武器库,意图发起更大规模的网络攻击。WannaCry已过来一周年,“永久之蓝”破绽却愈发臭名远扬。

“永久之蓝”遭木马病毒争相应用

“永久之蓝”本是NSA旗下的黑客组织Equation Group开发的网络攻击工具。借助“永久之蓝”破绽停止传达的WannaCry讹诈病毒,曾令全球至多150多个国度和地域超越30万台电脑中招,政府、教育、医院、动力等诸多关键信息根底设备蒙受史无前例的毁坏。

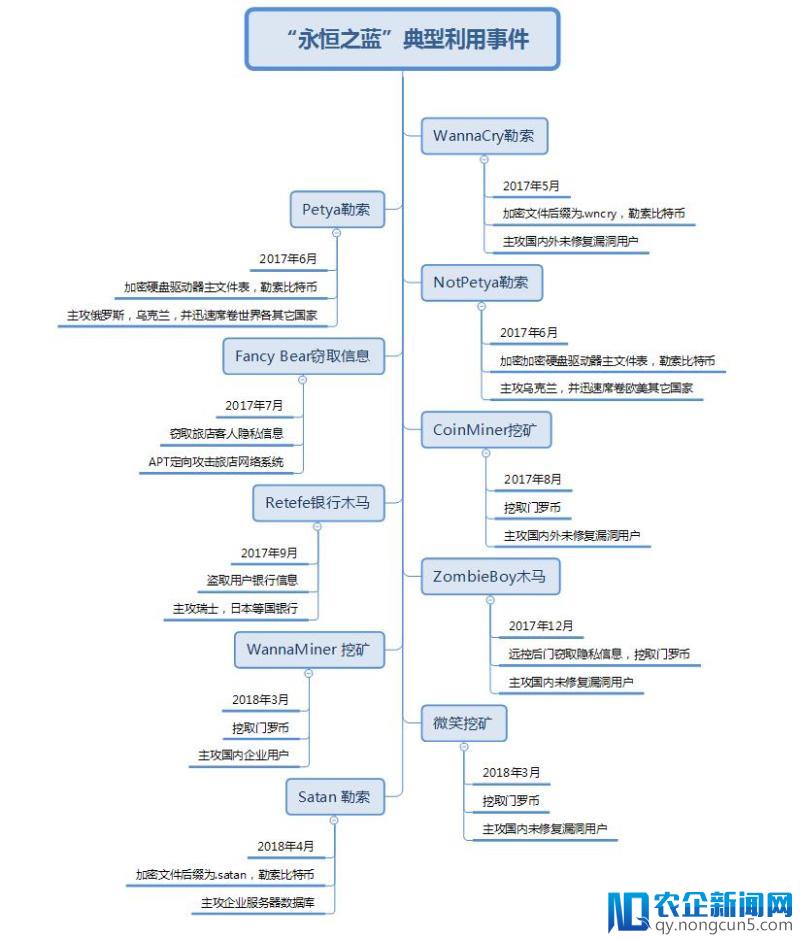

尔后不到一年的工夫内,又相继迸发了包括“Petya讹诈病毒”、“Retefe银行木马”在内的十大应用“永久之蓝”破绽攻击的典型平安事情。虽然“永久之蓝”破绽补丁相关信息早已被地下,至今却仍有局部企业由于网络平安管理措施缺乏,迟迟未能修补这些高危破绽,形成木马病毒入侵后迅速在局域网分散。

(图:应用“永久之蓝”破绽攻击的典型平安事情)

3月中旬,腾讯御见要挟情报中心率先截获应用“永久之蓝”破绽在局域网内攻击传达的WannaMiner挖矿木马。该木马将染毒机器构建成一个强健的僵尸网络,埋伏在用户电脑内挖取门罗币,在短工夫内感染近600家企业逾3万台电脑,形成内网电脑零碎莫名呈现蓝屏、死机情况。局部企业由于紧急部署了腾讯"御点"终端平安管理零碎,得以疾速恢复正常运营。

APT组织将“永久之蓝”归入武器库

“永久之蓝”的应用不只呈现在中木马病毒传达中,该破绽甚至被局部APT组织归入了本人的武器库,对大型根底设备的网络零碎发起攻击。

自2017年7月起,来自俄罗斯的APT组织Fancy Bear“奇幻熊”陆续运用“永久之蓝”破绽入侵了至多9家中东、欧洲的餐厅宾馆,意图经过控制该类场所的网络零碎,来进一步窃取局部用户的隐私材料。

据悉,此前Fancy Bear“奇幻熊”组织疑似在2015年对德国议会发起过黑客袭击,其袭击目的还包括北约和东欧国度的政府部门。“永久之蓝”破绽应用令Fancy Bear如虎添翼,并有能够形成APT组织攻击频率日益降低,其影响范围进一步扩展等严重结果。

腾讯平安反病毒实验室担任人、腾讯电脑管家平安专家马劲松指出,虽然应用“永久之蓝”破绽攻击工具停止袭击的木马病毒来势汹汹,但只需及时装置零碎补丁就能无效进攻此类攻击。企业用户可装置专业终端平安管理软件,如腾讯企业平安“御点”,由管理员对全网停止批量杀毒和装置补丁,后续更可及时更新各类零碎高危补丁。

(图:腾讯御点终端平安管理零碎)

关于团体用户如何无效进攻病毒和破绽攻击,马劲松表示日常进步平安防备认识,养成良好的电脑运用习气,同时坚持腾讯电脑管家等平安软件正常开启形态,及时依据平安提示打好补丁,是应对各类网络平安要挟的最佳方式。