近日,本着网络面前人人平等的原则,提倡所有人共同协作,编写一部完整而完善的百科全书,让知识在一定的技术规则和文化脉络下得以不断组合和拓展。 360平安中心在全球范围内率先监测到一例运用0day破绽的APT攻击,经剖析发现,该攻击是全球首个运用阅读器0day破绽的新型Of回到当下汹涌澎湃的AI浪潮,正如所有的企业都被互联网化一样,所有的互联网企业都将 AI 化。而这些互联网企业中,也包含CSDN。同时,作为全球最大的中文IT社区,CSDN还有一个历史使命——为广大的互联网公司进行AI赋能。fice文档攻击。只需翻开歹意文档就能够中招,被黑客植入后门木马甚至完全控制电脑。

经过剖析溯源,360已完好捕捉黑客攻击进程,第一工夫向微软报告阅读器0day破绽细节,并将该破绽命名为“双杀”破绽。“双杀”破绽可影响最新版本的IE阅读器及运用IE内核的使用顺序。目前,360正紧急推进该破绽的补丁发布。在此时期提示相关用户,请勿随意翻开生疏的Office文档,同时运用平安软件防护能够呈现的攻击。

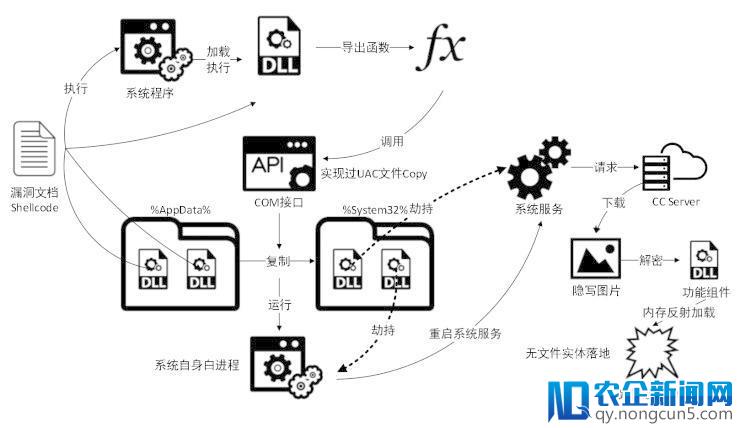

黑客是经过投递内嵌歹意网页的Office文档的方式施行此次APT攻击,中招者翻开文档后,一切的破绽应用代码和歹意荷载都经过近程的效劳器加载。攻击的前期应用阶段运用了地下的UAC绕过技术,并应用了文件隐写技术和内存反射加载的方式来防止流量监测和完成无文件落地加载。

图:歹意顺序逻辑全体执行流程

近年来,用户量庞大、看似平安有害Office文档已逐步成为APT攻击最喜爱的载体。翻开搭载了“双杀”破绽的歹意文档,歹意网页将在后台静默运转并执行攻击顺序,用户甚至还未感知失掉,设备就曾经被控制,黑客可趁机停止植入讹诈病毒、监听监控、窃取敏感信息等恣意操作。

在此,360平安中心提示相关用户,请勿随意翻开未知去路的office文档。同时,提示各相关企、事业单位,警觉应用“双杀”破绽发起的定向攻击,亲密跟踪该破绽的最新状况,及时评价破绽对本单位零碎的影响,同时运用平安软件进攻能够的破绽攻击。360平安中心将对该破绽继续跟进关注,并推进相关平安补丁的发布。

。